Ochrana soukromí pro novináře – chraňte své zdroje

1. Úvod

Mnoho ostřílených novinářů, ale nejen těch, si zcela určitě všimlo, že jsme najednou znovu ze všech stran bombardováni zmínkami o Watergate. Knihy jako 1984 od George Orwella zaplnily pulty knihkupectví a nebezpečí ohrožení svobody projevu a tisku se pomalu šíří jako temný mrak nad západní polokoulí, což vyvolává staré obavy.

Když současný americký prezident viní bývalého prezidenta z odposlechů; když odmítá americkým médiím přístup na své tiskové konference – což bylo doposud vždy bráno za samozřejmost; a když neustále nazývá média nepřítelem státu číslo jedna, není tak překvapující, že vzpomínky na prezidenta Nixona vyplouvají na povrch s každým sebelítostným tweetem o SNL, a dokonce i republikánští senátoři, jako je John McCain vyjádřil obavu o budoucnost demokracie.

A McCain není sám. Mnoho novinářů, se kterými jsem v poslední době mluvil, projevilo obavy o budoucnost svobody tisku. V době, kdy je možné pronést následující prohlášení - "Donald Trump ovládá NSA" - a není považován za lháře, je všechno možné. Když k tomu přidáme nedávnou zprávu CIA, která potvrdila, že téměř všechny šifrovací systémy mohou být ohroženy, pokud někdo vytrvale pracuje na jejich prolomení - jsme na cestě předvídající naprostou dystopii světa, kdy nemůžete být v klidu ani na vaší pohovce před vaši inteligentní televizí.

Dobrou zprávou je, že je možné vaše e-maily, textové zprávy nebo telefonní hovory učinit obtížné pro kohokoliv zachytit. Můžete přijmout opatření, aby odhalení vašich zdrojů a informací bylo mnohem těžší. Samozřejmě, že míra úsilí, kterou musíte vynaložit na ochranu vašeho soukromí, anonymitu vašich zdrojů a bezpečnost vašich dat, by měla být úměrná pravděpodobnosti skutečné hrozby, ať už hackování nebo špehování.

"Staromódní sliby - nehodlám prozradit identitu mého zdroje nebo zveřejnit své poznámky - jsou poněkud prázdné, pokud nepodniknete kroky k ochraně vašich dat digitálně," říká Barton Gellman z Washington Post, jehož zdroj bývalý NSA dodavatel Edward Snowden pomohl odhalit rozsah operací americké NSA a britského GCHQ, jeho tazateli Tony Loci.

Loci, která psala reportáže o americkém soudním systému pro AP, The Washington Post a USA Today, byla obviněna z pohrdání soudem pro odmítnutí identifikovat své zdroje, by pravděpodobně souhlasila.

Co je tedy nutné udělat pro zajištění dobré ochrany novinářských zdrojů a dat? Ve zkratce lze tyto tipy rozdělit do následujících kategorií:

- Zabezpečení aplikací a funkcí přístroje – To je známé také jako snížení "povrchu útoku", tedy omezení nainstalovaných aplikací na minimum, instalace pouze z důvěryhodných zdrojů, výběr aplikací, které vyžadují minimální práva, udržování systému aktualizovaným a využití několika bezpečnostních kontrol (na základě nejnovějších osvědčených postupů) na zařízení.

- Izolace vašich zařízení a / nebo jejich prostředí – Například fyzická izolace počítače za účelem kontroly souborů nebo využití předplacených mobilních zařízení

- Jednat opatrně, a to jak v digitálním, tak i reálném světě – To má hodně co do činění se zdravým rozumem a trochu méně co do činění se softwarem: například nikdy nezaznamenávejte název zdroje, rozhodně ne do aplikace nebo libovolného dokumentu ve vašem počítači – a zcela určitě ne do dokumentu uloženého v cloudu.

2. Komunikace se zdroji a ochrana citlivých dat

Začněme tím, co můžete udělat, pokud jde o komunikaci se zdroji a ukládání citlivými informací, které jste od nich získali:

- Pozor na velká jmena: Předpokládejte, že šifrovací systémy velkých společností a případně i operační systémy (proprietární software) obsahují zadní vrátka, ke kterým mohou tajné služby v zemi jejich původu (alespoň v USA a Velké Británii) mohou přistupovat. Bezpečnostní expert Bruce Schneier to vysvětluje zde.

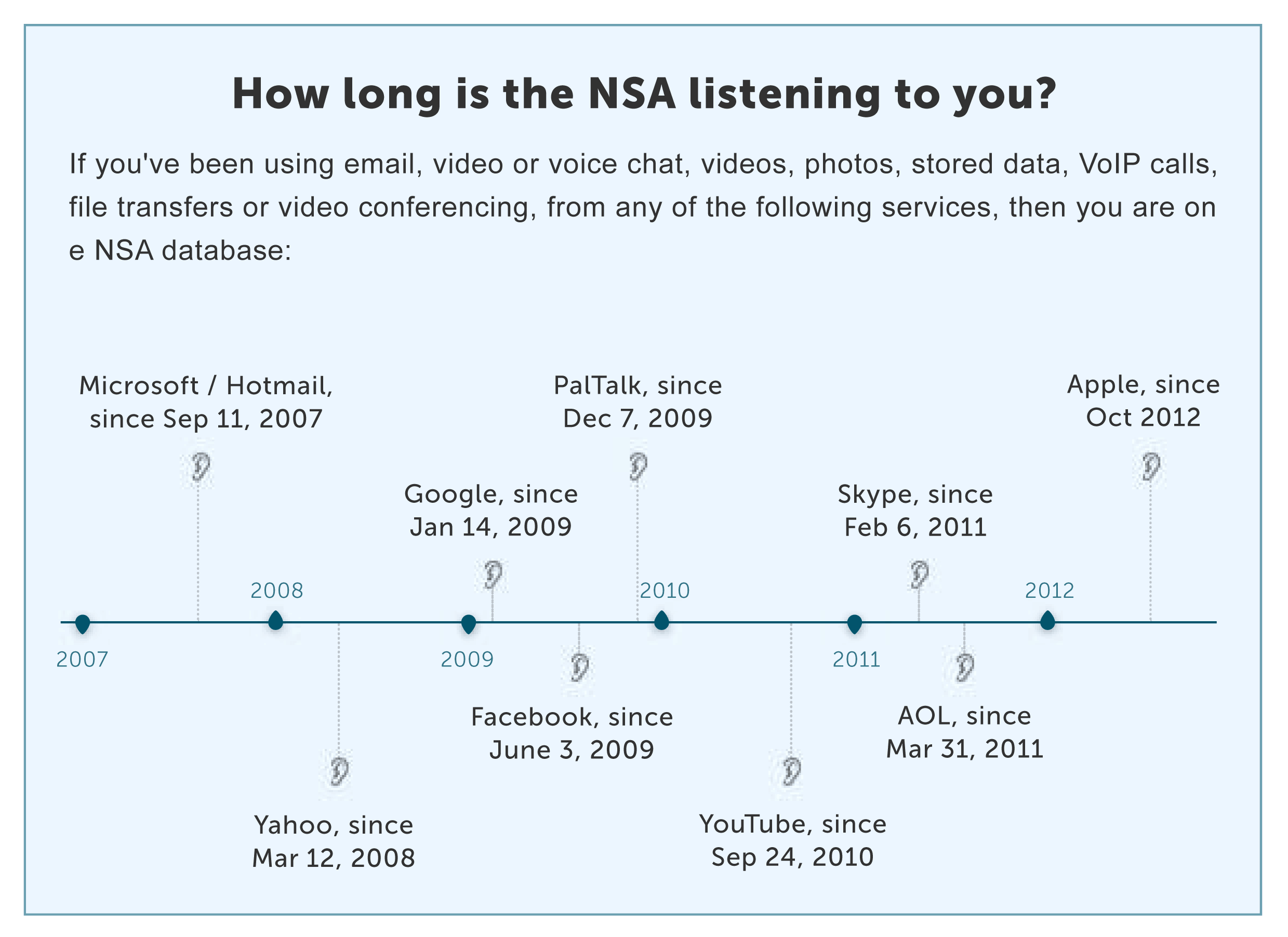

- Vždy všechno šifrujte: Bezpečnostní experti používají jednoduchý matematický model: zvýšené náklady na dešifrování souborů (řekněme pro zpravodajské služby, jako je NSA) automaticky zvyšují míru úsilí vynaloženého na vaše sledování. Pokud nejste Chelsea Manning, Julian Assange nebo Edward Snowden a pokud jste nebyli zapojeni do aktivního dozoru kolem Trump Tower, mohou vzdát úsilí, i pokud byla vaše šifrovaná komunikace uložena. A vás bude někdo chtít sledovat i přes vaše úsilí, bude muset zdolat větší překážky, pokud používáte silné šifrování jako je AES (Advanced Encryption Standard) a nástroje jako PGP nebo OpenVPN, které jsou nejsilnějšími široce dostupnými metodami šifrování (VPN jsou používány i samotnou vládou Spojených států).Ale pokud chcete neprůstřelné zabezpečení, budete potřebovat více než šifrovací metodu AES. PS Chcete-li zjistit rok, kdy se vaše informace dostaly do rukou NSA, stačí nahlédnout zde.

- Proveďte úplné šifrování disku: To se provádí pro případ, kdy se váš počítač nebo telefon dostane do cizích rukou. Kompletní šifrování disku lze provést pomocí FileVault, VeraCrypt nebo BitLocker.Uvedení počítače do "spánku" (namísto vypnutí nebo hibernace) může útočníkovi umožnit obejiti této obrany. Mika Lee poskytuje kompletní návod pro zašifrování přenosného počítače.

- Vyhněte se chatování se zdrojů na telefonu: Všechny telefonní společnosti ukládají data související s volajícím a čísla přijímače, stejně jako umístění zařízení v té době hovorů.Ve Spojených státech a několika dalších zemích jsou ze zákona povinní zveřejnit informace o registrovaných hovorech v jejich sítích. Co můžete dělat? Měli byste využívat služby nabízející bezpečné volání, jako například aplikaci Signal, která byla opakovaně testována pro bezpečnost. I když to může znamenat, že jak novinář, tak i zdroj si budou muset tuto aplikaci stáhnout, tento proces zabere jen pár minut. Zde je průvodce, jak aplikaci používat. Jen pro pobavení, podívejte se, kolik z vašich přátel, kteří nejsou novináři, používá tuto aplikaci. Ať už se rozhodnete komunikovat se svým zdrojem jakkoliv, nikde sebou neberte mobilní telefon na citliví schůzky. Pořiďte si jedno jednorázový telefon a najděte způsob, jak sdělíte toto číslo svému zdroji předem. Váš zdroj musí mít také jednorázový bezpečný telefon. Úřady mohou sledovat váš pohyb pomocí signálů mobilní sítě a je doporučeno ztížit jim možnost vaší zpětné lokalizace v přesně stejné kavárně, kde se nacházel váš zdroj. Pokud nebudete dodržovat toto pravidlo, všechno, co místní orgány budou muset udělat, je požádat (zdvořile a oprávněně) o video záznam natočený kamerovým systémem kavárny v době schůzky.

- Zvolte bezpečné aplikace pro posílání zpráv: hovory (jak mobilní tak i prostřednictvím pevné linky) mohou být sledovány ze strany donucovacích orgánů a každá SMS je jako pohlednice - celý text je zcela viditelný pro ty, kteří ji mohou zachytit. Proto používejte aplikace, které umožňují zabezpečené hovory: Signal, který jsme zmínili již výše, a Telegram jsou považovány za nejbezpečnější (i když Telegram stejně jako webové aplikace WhatsApp byly v minulosti prolomeny a následně opraveny). Podle některých odborníků můžete také zvážit použití SMSSecure, Threema a dokonce WhatsApp. Signal protokol byl implementován do WhatsApp, Facebook Messenger a Google Allo, díky čemuž jsou rozhovory šifrované. Nicméně, na rozdíl od Signal a WhatsApp, Google Allo a Facebook Messenger nenabízí šifrování ve výchozím nastavení ani neupozorňují uživatele, že rozhovory jsou nešifrované - ale nabízejí end-to-end šifrování v doplňkovém režimu. Také byste měli mít na paměti, že Facebook Messenger a WhatsApp jsou ve vlastnictví Facebooku. Adium a Pidgin jsou nejoblíbenější klienti pro posílání zpráv na Mac a Windows, jež podporují OTR (mimo záznam) šifrovací protokol a Tor – nejlépe zašifrovaný prohlížeč, kterému se budeme detailně věnovat později (Podívejte se, jak umožnit Tor v Adium zde a v Pidgin zde ).Samozřejmě, můžete také použít Tor Messenger, který je pravděpodobně nejbezpečnější ze všech. Závěrečné dvě poznámky k posílání SMS zpráv: Cyber bezpečnostní expert, se kterým jsem hovořil, uvedl, že byste měli mít také pracovní hypotézu, že text je zašifrovaný, ale skutečnost, že tyto dvě specifické osoby byly v kontaktu nemusí zůstat bez povšimnutí. Druhá poznámka je, že byste měli také pamatovat odstranit zprávy v telefonu (i když to nemusí být dost pro obstání forenzní kontrole) pro případy, že se vaše zařízení dostane do nesprávných rukou, tak abyste jej nevystavovali nebezpečí.

- Nepoužívejte organizační chaty: Slack, Campfire, Skype a Google Hangouts by neměly být používány pro soukromé hovory. Lze je totiž snadno prolomit a jsou vystaveny požadavkům na zveřejňování informací pro soudy řešící právní problémy na pracovišti. Proto je nejlepší se jim vyhnout, a to nejen pokud jde o rozhovory se zdroji, ale také rozhovory mezi kolegy, editory apod., pokud potřebujete předat informace získané od vašeho zdroje, jehož totožnost musí zůstat ukrytá. Mnoho populárních VoIP služeb jako je Jitsi disponuje vestavěnou funkcí chatu, a některé z nich jsou navrženy tak, aby nabízely většinu funkcí Skype, což z nich činí skvělou náhradu

- V extrémních případech zvažte použití Blackphone.Tento přístroj, který se snaží poskytovat dokonalou ochranu během surfování po webu, volání, posílání textových zpráv a e-mailů, je pravděpodobně nejlepší náhradou za běžný telefon, pokud se chystáte svrhnout vaši vládu nebo zveřejnit tajné vojenské soubory. Neprůstřelná vesta může také přijít vhod. Případně se snažte fungovat bez mobilního telefonu nebo si pro mobilní telefon pořiďte tašku blokující RFID signál. Vždycky je tu možnost, že i Blackphone lze sledovat pomocí jeho IMEI (ID mobilního telefonu)

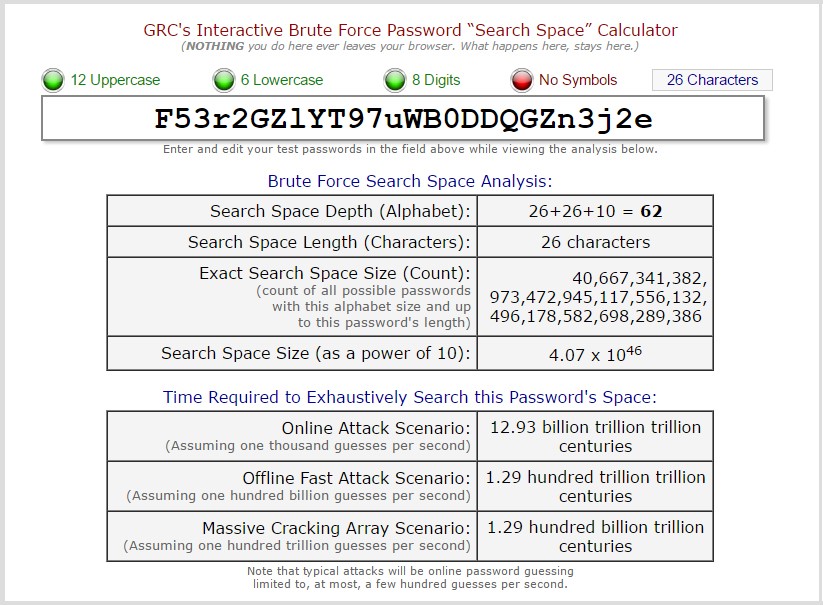

- Ochrana dat na počítači: Je velmi snadné prolomit pravidelná hesla, ale rozšifrování heslových frází může trvat roky - tedy náhodných kombinací slov. Doporučujeme zabezpečené nástroje pro správu hesel jako: LastPass, 1Password a KeePassX. Budete si tak muset pamatovat pouze jedno heslo oproti velkému počtu hesel. Avšak při používání důležitých služeb jako je váš e-mail se nespoléhejte na software pro správu hesel: ujistěte se, že si pamatujete své heslo. V rozhovoru s Alastairem Reidem na journalism.co.uk, informační bezpečnostní expert Arjen Kamphuis doporučuje zvolit pro šifrování pevných disků, bezpečného e-mailu a odemykání notebooků heslo obsahující více než 20 znaků. Samozřejmě, že čím delší heslo, tím těžší je jeho prolomení - ale je také těžší si ho zapamatovat. To je důvod, proč se doporučuje použití heslové fráze. "Může to být cokoliv jako například úryvek vaší oblíbeného poezie," říká Kamphuis, "nebo třeba úryvek z něčeho, co jste napsali, když vám bylo devět a nikdo jiný o tom neví." Reid zastává myšlenku výpočetu s použitím kalkulačky pro sílu hesla Gibson Research Corporation : heslo jako "F53r2GZlYT97uWB0DDQGZn3j2e" z náhodného generátoru hesel, se zdá být velmi silné, a opravdu tomu tak je, jelikož vyčerpání kombinací zabere 1,29 stovek miliard bilionů staletí, i když tento software vytváří sto bilionů odhadů za sekundu

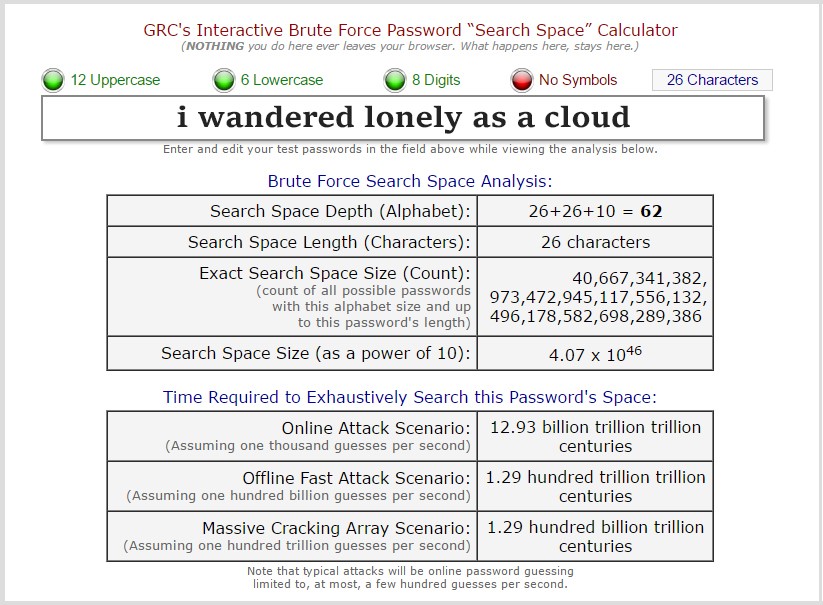

- Ukázky z GRC.com zobrazující rozdíl v síle mezi heslem a heslovou frázi

Fráze "bloudil jsem osamělý jako mrak" je mnohem jednodušší si zapamatovat a je také bezpečnější, přičemž stejnému softwaru zabere 1.24 sto bilionů staletí vyčerpat všechny možnosti. Heslová fráze je tak sázka na jistotu. - Dvoufaktorová autentizace je také velmi dobrý nápad. Ve standardním dvoustupňovém ověřování se přihlásíte pomocí svého hesla a obdržíte také druhý kód často prostřednictvím textové zprávy. Můžete použít Yubikey, jakož i hardwarové tokeny k většímu zabezpečení citlivých souborů v počítači. Pro více informací si přečtěte 7 zlatých pravidel pro zabezpečení heslem.

- Zvolte počítač pro kontrolu podezřelých souborů / příloh: Nejjednodušší způsob distribuce malware a spyware je pomocí instalace přes USB nebo prostřednictvím příloh a e-mailových odkazů. Doporučuje se proto používat jeden nezabezpečený počítač pro kontrolu těchto hrozeb v karanténě. S tímto počítačem můžete volně používat USB a stahovat soubory z internetu, ale nikoliv přenášet soubory na váš pravidelný počítači nebo opakovaně použit toto USB.

- Jak si pořídit vlastní zabezpečený počítač: bezpečnostní expert Arjen Kamphuis doporučuje pořízení pre-2009 IBM ThinkPad X60 nebo X61. Jedná se o dostatečně moderní notebooky s moderními softwarovými systémy, které umožňují nahrazení nízké úrovně softwaru. Dalším faktem, který byste měli vzít v úvahu, je, že byste neměli kupovat počítač on-line, jelikož ten může být zachycený při dodání. Kamphuis doporučuje koupi v bazaru za hotovost. Také poukazuje na to, že byste měli odpojit veškerou konektivitu: odstraňte všechny schopnosti Ethernet, modem, Wi-Fi nebo Bluetooth. Osobně znám bezpečnostní experty, kteří by takovému počítači nedůvěřovali.

ThinkPad X60. Nekoupujte ho online

- Vzdělávejte své zdroje: Je možné, že v době, kdy se k vám originální a hodnotné informace dostanou, je už příliš pozdě. Váš zdroj mohl udělati každou možnou chybu zanechávající stopu důkazů. Mimo potřebou zajistit informace, jakmile se dostanou do vašich rukou, byste se měli snažit naučit své zdroje, jak skrýt informace: uložit jej bezpečně a bezpečně komunikovat prostřednictvím bezpečných zařízení. Většina lidí nemá ponětí, jak zacházet s citlivými informacemi, a obecně, čemu budou vystaveni po kontaktu s vámi.

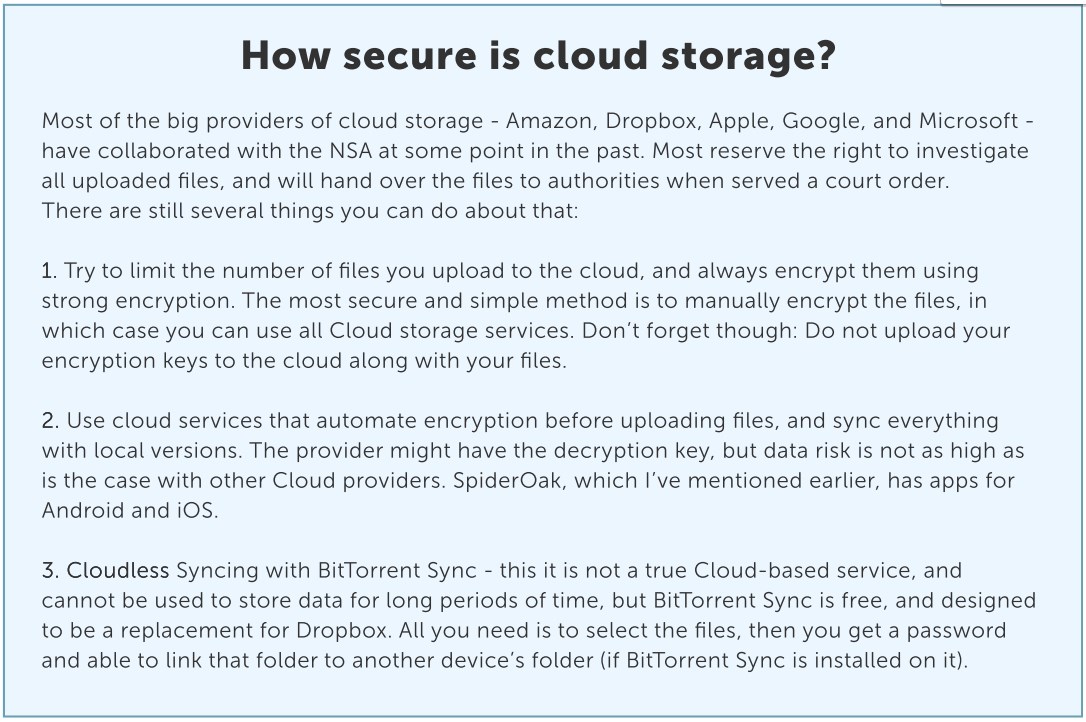

- Použijte designovaný bezpečný systém pro příjem dokumentů: Vyměňte Dropbox nebo Google Drive za méně populární, ale bezpečnější způsoby. Například SecureDrop je designovaný systém umožňující přijímat soubory z anonymních zdrojů a bezpečně provést jejich skenování a kontrolu. Edward Snowden popsal Dropbox jako " nepřátelský k soukromí " a doporučil SpiderOak. OnionShare je další bezplatná služba, která umožňuje přenos souborů snadno a anonymně.

- Neuchovávejte poznámky – ani na notebooku, v kalendáři nebo seznamu kontaktů na vašem mobilu, počítači nebo v cloudu – neveďte záznamy o jménu vašeho zdroje, jeho iniciály, telefonní číslo, e-mail nebo uživatelské jméno v messangeru. Prostě ne.

- Vizuální sledování: Na cestě na citlivá setkání se vyhněte používání veřejné dopravy a požádejte své zdroje, aby učinili totéž. Měli byste se také vyhnout setkáním na místech, jako jsou moderní nákupní střediska, která obsahují síť videokamer.

- Vyhýbejte se sociálním médiím: Někteří lidé se rozhodnou pro radikální anonymitu. Pokud z nějakého důvodu musíte zmizet z povrchu země bez jakékoliv stopy na sociálních sítích pak zcela smažte své účty. To je odlišné od "deaktivace", kdy jsou všechny vaše informace uloženy a mohou být znovu aktivovány.

- Skamaraďte se s hackery: To vám pomůže vyhnout se velkým chybám, ušetřit čas a bolesti hlavy a udržet vás v obraze o technologickém pokroku.

- Způsob platby: plaťte za všechno v hotovosti, zvažte použití Bitcoins – nakupte je anonymně (pro tento účel použije tento návod Business Insider ) - a máte-li někoho, kdo je ochoten je přijmout na druhém konci transakce, použijte Darkcoin. Další možností jsou předplacené kreditní karty z internetového obchodu.

- Zapisujte poznámky chytře: Pokud si poznamenáte informace na kus papíru, zničte ho. A nezapomeňte ani ten zmuchlaný ve vaší kapse. Ano, ten, co máte v kapse společně se žvýkačkou.

3. Jak se stát anonymní on-line

Kromě zabezpečení komunikace se svými zdroji a ochrany citlivých dat, která jste získali, byste se měli také vyhnout sledování při surfování. On-line návyky mohou zveřejnit nebo poskytnout tipy týkající se reportáže, na které pracujete, nebo v horším případě odhalit totožnost vašeho zdroje. Zde jsou zlatá pravidla pro bezpečné surfování na internetu a v další kapitole naleznete pravidla pro zabezpečení e-mailového účtu:

-

- Režim anonymního prohlížení: Existují dva základní způsoby, jak udržovat anonymitu při surfování na webu. Prvním, nejzákladnějším a populárním, ale nedostačujícím způsobem je procházení v soukromém režimu, což umožňuje většina prohlížečů. Historie prohlížení nebude uložena a základní sledovací technologie, které inzerenti využívají, jako například HTTP cookies, nebudou moci vytváření podrobný profil. Ale jedná se spíše příjemné soukromí: v podstatě skrývá historii prohlížení před rodinnými příslušníky, kteří mají k vašemu počítači přístup. Vaše IP adresa může být stále monitorována a informace o všech stránkách, které jste navštívili, jsou stále dostupné vašemu poskytovateli internetového připojení.

- Používejte alternativní prohlížeče: prohlížeče, jako je například Dooble, Comodo Dragon nebo SRWare Iron, zaměřující se na soukromí uživatelů, mají omezené schopnosti. Podobného stupně soukromí nabízeného těmito prohlížeči můžete dosáhnout pouhým odstraněním cookies – kousky kódu, které byly staženy do vašeho systému navštívenými webovými stránkami, které sledují vaši aktivitu a někdy dokonce sledují obsah, který prohlížíte. Dalším způsobem, jak zůstat v anonymitě, je pomocí neutralizace nastavení polohy prohlížeče a instalací různých funkcí zaměřených na dosažení anonymity. Chcete-li zjistit, zda jste zakázali všechny cookies efektivně, můžete použít aplikaci CCleaner, která také zpracovává Flash cookies, avšak žádný z těchto prohlížečů není plně šifrován. Jediný standardní prohlížeč, který zajišťuje naprosté soukromí je prohlížeč Tor.Tor je ošklivý a pomalý, ale chrání vás i vaše zdroje. V další části naleznete jeho podrobnější popis.

- TOR: Tento "notoricky známý" prohlížeč, který byl vyvinutý americkým námořnictvem, vám umožní pracovat ve skryté síti, provádět soukromé komunikace a nastavit webové stránky anonymně. Prohlížeč Tor, který lze stáhnout na adrese Torproject.org, činí velmi obtížným sledovat vaše aktivity na internetu nebo umožnit vládě nebo vašimi poskytovateli internetových služeb přesně určit vaši polohu. Jedinou nevýhodou je, že je občas pomalý a trochu těžkopádný - ale to jen proto, že Tor vás přesměruje přes tři zašifrované náhodné přenosy po celém světě, než vás připojí na cílovou stránku. Také byste měli mít na paměti, že vaši sousedé mohou mít stinné znaky.

Další možností vztahující se k Toru je ke stažení Whonix, bezpečného operačního systému zaměřeného na soukromí. Funguje jako přístupový brána do Tor a umožňuje pouze spojení s Tor stránkami a uživateli. Avšak nejoblíbenějším Tor OS jeTails (The Amnesiac Incognito Live System ).Tails může být spuštěn z USB flash disku nebo DVD a činí veškeré informace anonymními. Edward Snowden je považován za fanouška tohoto softwaru. Qubes je další operační systém, který podporuje Whonix a je doporučován Snowdenem. - Alternativní vyhledávače: Google, nejpopulárnější vyhledávač, uloží historii vyhledávání s cílem optimalizace výsledků. Chcete-li zastavit tuto personalizaci byste měli kliknout na: Nástroje pro vyhledávání> Všechny výsledky> Verbatim. Nebo se přihlásit ke svému účtu Google na www.google.com/history, najít seznam vašich předchozích vyhledávání a vybrat položky, které chcete odstranit pomocí tlačítka Odstranit položky.

Duckduckgo. Vyhledávač, který neukládá vaše informace

Pro úplné vyhnutí monitorování je vhodnější použít vyhledávače, jako je Duckduckgo . Pokud zjistíte, že je obtížné se vzdát Googlu, stáhněte si Searchlinkfix, který zamezí trackery URL.

- Přímé odstranění "krátkodobé" počítačové paměti: Dalším způsobem, jak neutralizovat možnosti sledování vašeho surfování je odstraněním DNS (domain name system) mezipaměti. Odstranění se provádí pomocí jednoduchých příkazů v operačním systému. Restart routeru – který někdy obsahuje DNS cache – nebo restartování počítače může také restartovat oba DNS cache, v případě jej router obsahuje.

- Snažte se vyhnout HTML Web Storage - Web Storage je vestavěna do HTML5 a na rozdíl od cookies je možné uložené informace sledovat nebo selektivně odstranit. Funkce Web Storage je standardně zapnutá, takže pokud používáte Internet Explorer nebo Firefox, můžete ji jednoduše vypnout.Můžete také použít doplněk Chrome pro automatické odebrání uložených informací.

- Použijte VPN: Jak jsem již zmínil, váš poskytovatel internetových služeb může sledovat stránky, která navštěvujete, a každý, kdo vás chce odposlouchávat, můžete také zachytit vaši komunikaci. Chcete-li chránit veškerou příchozí a odchozí komunikaci, je důležité využívat VPN (Pro úplné vysvětlení, klikněte zde ).VPN šifruje veškerou komunikaci, takže i poskytovatel internetových služeb, tajné služby nebo hackeři snažící se nabourat Wi-Fi ve vaší oblíbené kavárně nebudou moci zjistit, komu jste poslali e-mail, kterou službu jste použili, atd. Použití VPN je velmi běžné u lidí, kteří například chtějí sledovat kompletní seznam filmů na Netflix mimo území Spojených států, avšak ne každé VPN je vhodné použít pro novináře. VPN pro novináře nemusí být nutně nejrychlejší nebo mít nejlepší podporu, ale musí být důvěryhodná, aby nevedla VPN protokoly – to znamená, že nemůže určit, kdo jste, jaké stránky jste navštívili a tak dále. Bezpečná VPN by neměla být poskytována společností, která je umístěna v jedné ze "14 Sledujících" zemí, které umožňují zpravodajským sítím sbírat a sdílet informace mezi sebou navzájem; za prvé, a především v USA. Takže VPN společnosti se sídlem na území bývalého Sovětského svazu mají výhodu. Jejich soudy nejsou schopny snadno vydávat příkazy na získání informací shromážděných místními společnostmi, ať už se jedná o jejich občany nebo cizince. Zde najdete seznam 5 VPN služeb, které vyčnívají v oblasti soukromí a všechny jsou umístěny mimo území "14 Sledujících" zemí. Mimochodem, i když vlády jdou po jdou po internetovém provozu chráněném pomocí VPN, čelit této hrozbě můžete i nadále používat silné VPN sítě jako TorGuard, ať už se jedná o aktivní vládní cenzuru nebo jen špionáže, se kterými bojujete. Tor a VPN vám poskytnou dokonalou ochranu, když se někdo snaží získat historii procházení za účelem vašeho profilování.

- Oprava DNS úniků: Použití VPN vás kompletně neochrání, protože to DNS provozu může napovědět vaší identitu. DNSLeakTest.com vám umožní odhalit tuto netěsnost. Pokud test ukáže, že DNS je vaší VPN, můžete být v klidu, ale pokud ukáže, že DNS je vašeho poskytovatele internetových služeb, nejste v anonymitě. V tomto případě se podívejte, co můžete udělat zde.

- Virtuální stroje. Tento šikovný malý trik je vlastně druhý (virtuální) počítač, který pracuje jako aplikace ve vašem operačním systému. Můžete zde stáhovat soubory nebo otevírat odkazy v podobným způsobem jak v případě izolovaného počítače, který jsem doporučil již dříve, takže počítač je méně vystaven hrozbám malwaru nebo spywaru jakéhokoliv druhu. Virtualizační software, jako je VirtualBox je nutné otevřít pomocí bezpečného operačního systému. Stahování souborů se provádí s odpojeným připojením virtuálního stroje k internetu; po použití souboru jej musíte odstranit - a v závislosti na vašem protivníkovi je odstraňte spolu s přístrojem.

HMA proxy server. Ukryju tě, pokud ty ukryješ mě

- Proxy server: Stejně jako v případě virtuálních strojů i zde se aktivita přestěhuje do jiného "prostoru" a umožňuje vás tak udržet v bezpečí před špionážemi a dalšími útoky. Ve skutečnosti proxy servery nahradí vaši IP adresu jejich, což může vyvolat dojem, že jste například v jiné zemi. HideMyAss.com/proxy, Psiphon (open source) a JonDonym poskytují podobné služby. Někteří odborníci uvádějí, že by měly být používány s VPN a / nebo Tor pro vyšší úroveň zabezpečení. Avšak někteří odborníci, se kterými jsem mluvil, tvrdili, že pokud používáte Tor, jste zabezpečení tak, jak je to jen možné.

- Další tři typy rozšíření, které mohou zvýšit vaši úroveň zabezpečení: Chcete-li ověřit, zda je internetový protokol https bezpečný, můžete si nainstalovat rozšíření s názvem HTTPS Everywhere z dílny Electronic Frontier Foundation (EFF), jedné z organizací, které financuje Tor projekt. Toto rozšíření je doporučováno mnoha počítačovými odborníky; zajistí, že navštívené webové stránky používají zabezpečený protokol, který rozhodně není pojistnou smlouvou proti hrozbám, ale je lepší než nešifrovaný protokol. Druhý typ rozšíření kontroluje data, která JavaScript odkrývá webovým stránkám (za účelem zvýšení komfortu při prohlížení). Mezi dvě populární volby patří ScriptSafe a NoScript. Dalším rozšířením je Ghostery prohlížeč. Toto rozšíření odhalí, kdo z 2000 společností vás sleduje a umožní vám blokovat ty nežádoucí. To je skvělé, ale pravděpodobně nebudete tímto způsobem blokovat NSA. Privacy badger, projekt z dílny ERF funguje podobně.

4. Zabezpečení e-mailu

Jak byste měli chránit vaše e-maily? Problém se zachováním důvěrnosti e-mailů je mnohem závažnější: Google a Microsoft s největší pravděpodobností poskytne vaše e-maily vládním agenturám, pokud o to požádají. Co byste měli dělat?

- Bezpečné rozšíření: Nejjednodušší možností za předpokladu, že používat běžné poštovní služby jako je Yahoo a Google, je instalace pluginu prohlížeče Mailvelope a ujištění se, že osoba na přijímací straně ho má taky. Toto rozšíření jednoduše šifruje (a dešifruje) e-mail. Podobný, ale limitované rozšíření Gmailu nazvané SecureGmail odvádí podobnou práci. E-maily, které jdou přes toto rozšíření jsou zašifrovány a nemohou být dešifrovány Googlem. Další možností je " Encrypted Communication ", což je jednoduché rozšíření pro Firefox.V tomto případě budete potřebovat heslo, které má příjemce k dispozici – avšak mějte na paměti, že hesla nemůžete posílat e-mailem.

- Zabezpečený poskytovatel e-mailu: Hushmail je příkladem e-mailové služby, která poskytuje lepší zabezpečení než běžné sítě, které používáte, avšak na základě soudního příkazu může být donucen předat e-maily americké vládě a vede protokoly IP adres. Další e-mailovou službou s podobnými funkcemi a úrovní zabezpečení je Kolab Now, který se pyšní mimo jiné ukládáním dat výhradně ve Švýcarsku.

- Jednorázové e-mailové adresy (DEA): Jedná se o e-mail vytvořený pro konkrétní účel, který je zcela anonymní a bude odstraněn ihned po použití. Toto řešení, které se běžně používá pro přihlášení k různým službám a zamezení spamu, je také skvělým řešením pro zachování anonymity. Nicméně nedoporučuji novinářům komunikovat tímto způsobem se svými zdroji, protože bezpečnost není jeho nejsilnější vlastností. Existují desítky těchto dočasných e-mailů, ale britský Guardian doporučuje například Guerrilla Mail a Mailinator. Použití Guerrilla Mail v prohlížeči Tor zajišťuje, že není možné seřadit vaši IP adresu s vaší e-mailovou adresou. Stejně tak, pokud používáte e-mailový šifrovací software, jako je GnuPG na Tor, máte vše nastaveno a bezpečné. Takže se pojďme podívat na šifrování e-mailů.

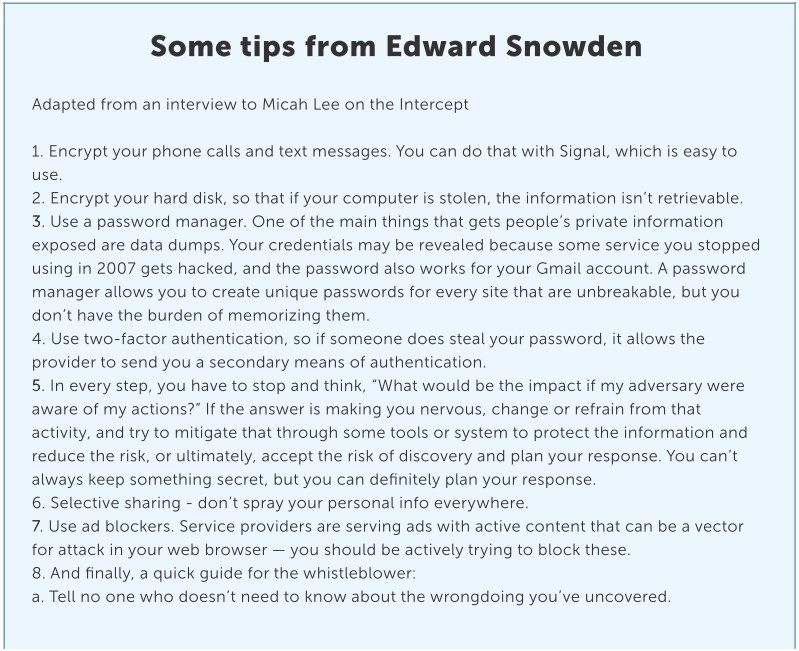

- Šifrování e-mailu: Wired obdržel toto doporučení od Micaha Lee, technologa zaměřujícího se na soukromí, který pracoval pro ERF a First Look Media ( zde je jeho rozhovor s Edwardem Snowdenem ): Šifrování zpráv s webmailu může být těžké. To často vyžaduje, aby uživatel zkopíroval a vložil zprávy do textových oken a pak použil PGP k jejich zakódování a dekódování (PGP - Pretty Good Privacy - je šifrovací program, který poskytuje kryptografické soukromí a ověřování datové komunikace).To je důvod, proč Lee navrhuje jiné e-mailové nastavení za použití e-mailového hostitele zaměřeného na soukromí jako je Riseup.net, Mozilla Thunderbird e-mailovou aplikaci, šifrovácí plugin Enigmail a další plugin s názvem TorBirdy, který směruje zprávy přes Tor. Jako Reid poukázal v rozhovoru s Kamphuisem najournalism.co.uk, Greenwald téměř ztratil NSA příběh, protože zpočátku ignoroval Snowdenovy instrukce pro šifrování e-mailů. Jinými slovy, chcete-li příběh, který se zapíše do historie, musíte být v bezpečí. Kamphuis souhlasí s tím, že PGP je důvěryhodné. On i Reid vysvětlují, že s PGP šifrováním máte veřejný klíč, stejně jako vaše veřejné telefonní číslo, a soukromý klíč. Veřejný klíč můžete použít na Twitterových biografiích, vizitkách, webových stránkách a všude tam, kde je vaše práce zveřejněna, avšak soukromý klíč musí být bezpečně uložený, jako je tomu u všech dalších citlivých informací. Když vám pak zdroj chce poslat informace, použije váš veřejný klíč k zašifrování svých e-mailů, který může odemknout jen váš soukromý klíč. Kamphuis doporučuje GNU Privacy Guard, open-source verzi PGP, kterou lze snadno nastavit a má aktivní komunitu podpory. Pro šifrování souborů, dat a pevných disků doporučuje seznámení se s jeho zdarma eBookem, "Bezpečnost informací pro novináře", kterou publikoval ve spoluprácí s Silkie Carlem a zveřejnil přes CIJ, která plně vysvětluje proces. Pokud se rozhodnete šifrovat samotnou zprávu bez ohledu na identitu vašeho poštovního poskytovatele je využití zip souboru s heslem dobrý nápad a 7zip je doporučeným nástrojem.

- Zpět k základům: Ano, vím, že je to zpátky do zabezpečení e-mailů 101 - ale prosím, snažte se vyhnout phishingu. Dávejte pozor na pole "od" v e-mailech a zaměřte se na malé pravopisné chyby; někdo jiný se může vydávat za někoho, koho znáte. A ještě jedna poslední poznámka týkající se šifrování e-mailů: Jedním ze skutečných problémů, který je nutné mít na paměti, že i po jejich šifrování, ne všechno je šifrováno. E-mailové adresy odesílatele a příjemce, předmět, čas a datum, kdy byl e-mail odeslán, jsou veřejné. Pouze přílohy a samotné zprávy představují data, která jsou šifrována.

5. Závěrečná slova

Níže jsou uvedeny ty nejradikálnější rady, na které jsem narazil při přípravě této eBook.

Jak Micah Lee uvádí v rozhovoru týkajícího se soukromí na WIRED : "Pokud byl váš počítač hackovaný, hra je u konce. Vytvoření virtuální ochrany pro vaši online komunikací je dobrý způsob, jak udržet zbytek systému chráněný. Tor je úžasné a může vás učinit anonymními. Ale pokud je ohrožen váš koncový bod, vaše anonymita je také ohrožena. Pokud opravdu potřebujete být anonymní, je také nutné být opravdu v bezpečí. "

A novinář Tony Loci používá drsnější slova v článku publikovaném v eBook o budoucnosti přeshraniční investigativní žurnalistiky pro Nieman nadaci na Harvardu: "Někteří novináři, počítačoví odborníci a zastánci soukromí jsou natolik zneklidněni tím, že doporučují reportérům používat praktiky staré školy... a spoléhají na osobní rozhovory a klasickou poštu".

Doufám, že jsem pomohl svým kolegům z řad novinářů poskytnout důležité informace, které objasní, co je a může být podniknuto pro zajištění vaší bezpečnosti i bezpečnosti vašeho zdroje v těchto hektické době.

6. Seznam zdrojů pro tento eBook

- Zabezpečení pro novináře: Jak udržet své zdroje a vaše informace v bezpečí

http://www.ire.org/blog/car-conference-blog/2016/03/12/security-journalists-how-keep-your-sources-and-you/ - Zabezpečení dat, zdrojů a vaší osoby

http://www.ire.org/blog/car-conference-blog/2017/03/05/securing-data-sources-and-yourself/ - Dohled a bezpečnost: Dělají reportéři a zpravodajské organizace dostatek pro ochranu zdroje?

http://niemanreports.org/articles/surveillance-and-security/ - Globální rozšiřování vytahování špíny Budoucnost přeshraniční investigativní žurnalistiky

http://niemanreports.org/books/muckraking-goes-global-the-future-of-cross-border-investigative-journalism/ - Základní návod pro online soukromí

https://www.vpnmentor.com/blog/ultimate-guide-online-privacy/ - Co je to DNS cache?

https://www.lifewire.com/what-is-a-dns-cache-817514 - Jak anonymizovat vše, co děláte online

https://www.wired.com/2014/06/be-anonymous-online/ - 19 způsobů, jak zůstat v anonymitě a chránit vaše online soukromí

https://www.extremetech.com/internet/180485-the-ultimate-guide-to-staying-anonymous-and-protecting-your-privacy-online - Edward Snowden vysvětluje, jak zajistit své soukromí

https://www.extremetech.com/internet/180485-the-ultimate-guide-to-staying-anonymous-and-protecting-your-privacy-online - Informační bezpečnost pro novináře: zůstaňte bezpeční online

https://www.journalism.co.uk/news/information-security-for-journalists-/s2/a562525/ - NSA se zaměřuje na soukromí

http://files.gendo.nl/presentaties/CIJ_Infosec&countersurv_4-07-2014.pdf - Obama DOJ formálně obvinil novináře v případě úniku z páchání trestné činnosti

https://www.theguardian.com/commentisfree/2013/may/20/obama-doj-james-rosen-criminality - Vaše WhatsApp tajemství jsou nyní v bezpečí. Ale Velký bratr tě stále sleduje...

https://www.theguardian.com/commentisfree/2016/apr/10/whatsapp-encryption-billion-users-data-security - Obama pronásleduje osoby poskytující informace a vysílá výstrahu informátorům

http://www.bloomberg.com/news/2012-10-18/obama-pursuing-leakers-sends-warning-to-whistle-blowers.html - 6 šifrovacích chyb, které vedou k narušení dat

https://www.crypteron.com/blog/the-real-problem-with-encryption/?gclid=Cj0KEQiA9P7FBRCtoO33_LGUtPQBEiQAU_tBgDgBzD9wIXv94vwhj3qwhc6ewEYY

eyjIeiXtMQiwF3caAsFn8P8HAQ

Můžete pomoci ostatním! Kliknutím sdílejte na Facebooku nebo na Twitteru!

Napište nám komentář, jak tento článek vylepšit. Vaše zpětná vazba je pro nás důležitá!